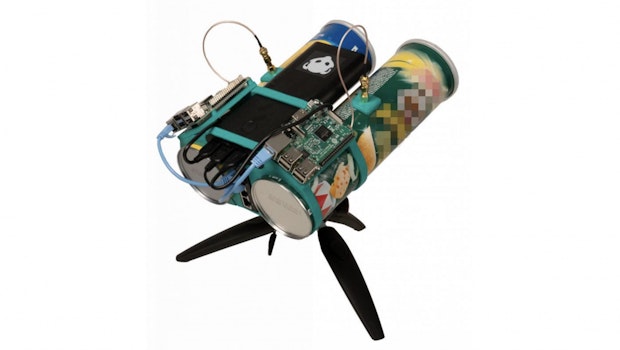

Antena direccional hecha de latas de chips y una Raspberry Pi (Foto: Fraunhofer SIT)

Los investigadores de Fraunhofer SIT han logrado descifrar los bloqueos Bluetooth del fabricante estadounidense Tapplock, utilizando paquetes de papas fritas y dos Raspberry Pis.

Investigadores del Instituto Fraunhofer de Tecnología de la Información Segura (Fraunhofer SIT) han descubierto y explotado graves lagunas de seguridad en las cerraduras Bluetooth Tapplock One y Tapplock One Plus. Todo lo que necesitan es una antena direccional de fabricación propia hecha de paquetes de papas fritas y dos Comercial de Raspberry Pi.

Tapplock One: La brecha de seguridad sigue abierta

Mientras tanto, el fabricante estadounidense Tapplock, que fue informado de las vulnerabilidades, respondió, pero solo actualizó uno de los bloqueos de Bluetooth, como se menciona en Se llama Fraunhofer SIT. En consecuencia, Tapplock no ha mejorado el modelo Tapplock One. La conectividad de huellas dactilares y Bluetooth se puede desbloquear a través de una aplicación. Característica: No es necesario que traiga su llave.

Sin embargo, el inconveniente es que las cerraduras aparentemente no requieren mucho esfuerzo para romperse, al menos siempre que proporcionen vulnerabilidades como los modelos Tapplock. Los investigadores de Fraunhofer SIT pudieron implementar con éxito dos escenarios de ataque en los que no dejaron rastro del robo. Según los investigadores, los «bajos recursos financieros y técnicos» son suficientes.

Para probar todo, los investigadores utilizaron una «herramienta de ataque» en forma de una antena de radio guiada, construida con latas de patatas fritas y microcomputadoras Raspberry Pi, entre otras cosas. En el primer escenario de ataque, los investigadores utilizaron lo que se llama un ataque man-in-the-middle, en el que el atacante cambia la conexión Bluetooth entre la cerradura y el teléfono inteligente.

Dos escenarios de ataque para bloqueos Bluetooth

Si la víctima del ataque cierra la cerradura, los datos también actuarán sobre el atacante. Una vez que el bloqueo está bloqueado, los atacantes mantienen la conexión y simplemente envían los datos de conexión necesarios para desbloquear el bloqueo nuevamente.

Según los investigadores, el bloqueo también se puede desbloquear mediante un ataque de reinicio. El proceso de cierre (el Tapplock se basa en un proceso de respuesta al desafío) se registra una vez, por ejemplo, con una antena de radio direccional de diseño propio. Si no se observa el bloqueo, se puede iniciar cualquier número de consultas en el bloqueo. No se requiere conexión a la cerradura. Según Fraunhofer SIT, el desafío pregrabado se repite después de aproximadamente 30 a 60 segundos, y la cerradura se abre.

También te puede interesar

«Alborotador. Amante de la cerveza. Total aficionado al alcohol. Sutilmente encantador adicto a los zombis. Ninja de twitter de toda la vida».