El proyecto ownCloud solucionó varias vulnerabilidades en su solución de colaboración de código abierto la semana pasada. Una filtración expone las credenciales de administrador de una instancia de ownCloud a los atacantes si se ejecuta en un entorno Docker. Terceros no autorizados también pueden encontrar la clave de licencia, los datos de acceso al servidor de correo y otra información confidencial en el archivo phpInfo() de acceso público, que los desarrolladores del complemento ownCloud parecen haber olvidado en su base de código.

anuncio

El complemento GraphAPI para ownCloud es parte del alcance estándar para ofrecer la plataforma abierta para la colaboración en Teams. El complemento proporciona una conexión desde ownCloud a Microsoft API de gráficos Utiliza una biblioteca programada por los desarrolladores de Redmond a través del administrador de paquetes PHP. Compositor disponible. Esta biblioteca está contenida en el subdirectorio apps/graphapi/vendor/microsoft/microsoft-graph/tests/ Varias pruebas unitarias se enviaron por error con las versiones 0.2.0 y 0.3.0. También hay un archivo en el directorio llamado GetPhpInfo.phpSu único objetivo es emitir… phpinfo()El trabajo es. Esta función integrada en PHP devuelve información sobre la versión de PHP instalada, así como módulos y variables de entorno del servidor web, por lo que es un tesoro para los atacantes.

phpinfo() expone los datos de acceso

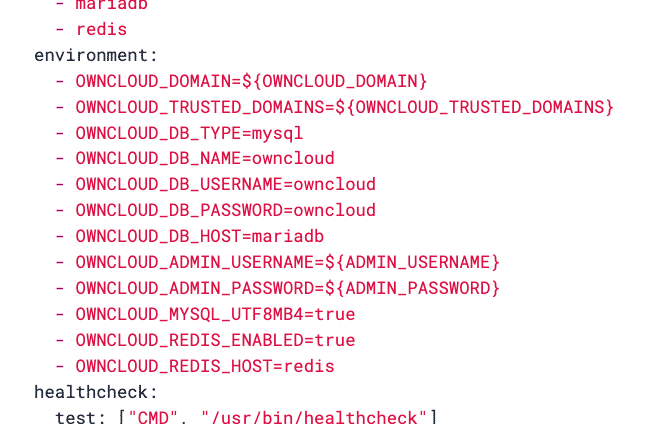

Variables de entorno al instalar ownCloud Docker

(Foto: Hayes Online/Seacons)

Si un administrador instala ownCloud a través de Docker, las variables de entorno publicadas también contienen información confidencial que podría permitir que un atacante acceda a la instancia afectada. En las instrucciones de instalación de Docker, el fabricante recomienda almacenar los datos de acceso a la base de datos, al servidor de correo y al propio ownCloud como variables de entorno, lo cual es una práctica habitual e inofensiva en circunstancias normales.

Sin embargo, si personas no autorizadas encuentran un archivo phpinfo en un servidor ownCloud instalado a través de Docker, pueden leer los datos de acceso confidenciales (a menos que el administrador los cambie inmediatamente después de la instalación) y usarlos para iniciar sesión como administradores de ownCloud. La vulnerabilidad CVE-2023-49103 (CVSS 10/10) en el complemento GraphAPI ya existe Constante desde septiembre de este año.

Los investigadores de seguridad informaron actividad de escaneo

Está claro que la actividad de escaneo automatizado ha aumentado en los últimos días: el proyecto ShadowServer y la empresa de seguridad Greynoise están monitoreando las recuperaciones automáticas de URL. /owncloud/apps/graphapi/vendor/microsoft/microsoft-graph/tests/GetPhpInfo.php. El número de direcciones IP sospechosas ha aumentado a más de 20 desde el 27 de noviembre. Informes de Greynoise.

Como el investigador de seguridad Will Dorman en X (anteriormente Twitter) Notases probable que dichas llamadas fallen en la mayoría de los casos: el componente de ruta /owncloud/ simplemente falta en la mayoría de las instancias de ownCloud instaladas a través de Docker.

Sin embargo, los administradores deberían actuar y actualizar su nube primero. Las versiones 0.2.1 y 0.3.1 del complemento GraphAPI corrigen la fuga de información. Los administradores de sistemas también deben estar atentos a los ataques a sus servidores. El centro de la tormenta de Internet Nombres de algunas direcciones IP sospechosasSin embargo, cualquier acceso al archivo phpinfo abierto debería ser motivo de preocupación. Cualquier persona que detecte este acceso en sus registros de ownCloud también deberá modificar todos los datos de acceso relevantes después de la actualización. Es posible que la base de datos, el servidor de correo y las contraseñas de ownCloud, así como las claves de acceso a S3, hayan caído en manos de los atacantes.

Además de la filtración de información en CVE-2023-40190, los desarrolladores de la solución de colaboración solucionaron otras dos vulnerabilidades y proporcionaron actualizaciones.

(Kaku)

«Erudito en viajes incurable. Pensador. Nerd zombi certificado. Pionero de la televisión extrema. Explorador general. Webaholic».