Si llega un correo electrónico de Adobe solicitando una firma digital, no puede haber nada malo al respecto; claramente, las posibles víctimas de esta estafa de malware recién descubierta deberían pensar que sí. Según lo informado por la empresa de antivirus Avast, los ciberdelincuentes han estado abusando del servicio Adobe Sign Cloud para enviar correos electrónicos de apariencia confiable a sus víctimas. Sin embargo, eventualmente, los destinatarios terminan descargando malware.

Acrobat Sign es un servicio en la nube que permite a los usuarios registrados enviar solicitudes de firma de documentos a cualquier destinatario. Adobe Sign crea y envía un correo electrónico al destinatario con un enlace a su documento: PDF, documentos de Word, archivos HTML y más. Adobe explica que aloja los documentos directamente Avast en una publicación de blog para la nueva puntada. Los remitentes también pueden agregar texto en línea en el correo. Los ciberdelincuentes pueden comenzar fácilmente aquí.

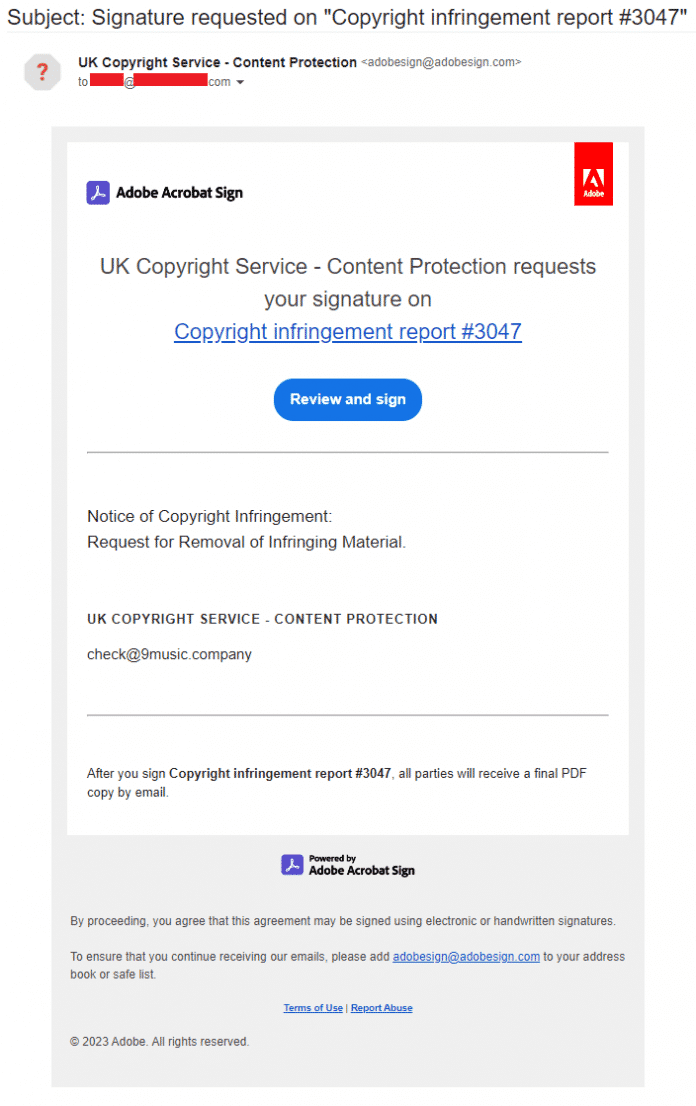

Estafa de malware: Adobe como remitente

Los correos electrónicos que Avast pudo analizar provenían directamente de la dirección legítima de Adobe [email protected], pero se modificó el nombre para mostrar. El botón Revisar y firmar en Mail abre un enlace a su almacenamiento en la nube de Adobe eu1.documents.adobe.com/public/. Esta es también una dirección legítima y no sospechosa. El documento subido allí por los ciberdelincuentes contiene otro enlace destinado a dar a las víctimas la impresión de que tienen acceso al contenido a firmar.

Hacer clic en el enlace ahora redirige a las víctimas a otro sitio web que contiene el archivo pseudo-Captcha codificado. Sin embargo, siempre que se ingrese y envíe la cadena de caracteres correcta, el sitio devolverá un archivo ZIP que contiene una variante del troyano Redline. Sus programadores quieren usarlo para robar contraseñas, billeteras criptográficas y más.

En el ejemplo dado, los atacantes eligieron específicamente a la víctima. Él era el propietario de un canal de YouTube con cientos de miles de suscriptores, por lo que la historia inventada en el correo electrónico de malware se adaptaba bien a la víctima. Según Avast, el destinatario encontró el correo electrónico como una pequeña «estafa» y, por lo tanto, no hizo clic en el enlace. Los atacantes hicieron otro intento, que comenzó a través de otro servicio de Sign, pero finalmente lo intentaron de nuevo a través de Adobe Sign para animar a la víctima con un código malicioso.

Estafa de malware abusa del servicio Adobe Sign Cloud. Aloja documentos con enlaces maliciosos al final y envía correos electrónicos de apariencia autorizada en nombre de los atacantes.

(Imagen: Avast/Blog)

El fraude se fue. Es probable que muchos productos de seguridad califiquen los mensajes de correo electrónico de Adobe y los dominios de Adobe como fiables. Los destinatarios de estos correos electrónicos también confían en la dirección oficial de Adobe más que en cualquier dirección ficticia. Los atacantes inflaron el tamaño del malware en el archivo ZIP a más de 400 MB; Son básicamente cero alineadas. Quizás la idea es que muchos detectores de virus limitan los escaneos a una pequeña parte de un archivo o se comportan de manera diferente con archivos grandes. Es otro intento, aunque torpe, de evadir la detección.

Avast ve un ataque de rastreo como una nueva táctica para apuntar a víctimas potenciales. Aunque los investigadores solo notaron este ataque, creen que es probable que pronto se convierta en una estafa común. Pasa por alto algunos filtros de malware y, por lo tanto, llega a más víctimas potenciales, lo que lo hace atractivo.

Los correos electrónicos confiables son un método común utilizado por los ciberdelincuentes para plantar malware en víctimas potenciales. Por ejemplo, el troyano Emotet recientemente devuelto utiliza archivos de OneNote como archivos adjuntos de correo electrónico para engañar a los destinatarios para que ejecuten malware.

(DMK)

«Erudito en viajes incurable. Pensador. Nerd zombi certificado. Pionero de la televisión extrema. Explorador general. Webaholic».